گوگل دیروز سهشنبه سرویس جدید OSV-Scanner اپن سورس خود را که یک اسکنر برای شناسایی آسیبپذیریهای پروژههای open source است را در دسترس قرار داد و معرفی کرد. مهندس نرمافزار گوگل در این رابطه اذعان کرد که نرمافزار جدید با استفاده از زبان برنامهنویسی Go نوشته شده و مبتنی بر دیتابیس آسیبپذیریهای OSV است.

او در ادامه افزود که اسکنر مورد نظر اطلاعات مطمئنی در خصوص آسیبپذیریها تولید میکند و این شکاف اطلاعاتی بین لیست پکیجهای توسعه دهنده و اطلاعات پایگاه داده آسیبپذیری را کاهش میدهد. ایده اصلی پشت این پروژه شناسایی تمام Transitive dependency در نرمافزار و استفاده از دیتابیس OSV و نشان دادن آسیبپذیریهای مرتبط با آن است.

وابستگی گذرا یا transitive dependency در واقع به هر فراخوانی از مولفههای برنامه گفته میشود که در واقع نرمافزار به صورت مستقیم به آنها اشاره میکند. گوگل همچنین بیان کرد که اسکنر و پلتفرم توسعه یافته اپن سورس خود، از ۱۶ پلتفرم مختلف پشتیبانی میکند و این شامل تمامی زبانهای برنامهنویسی اصلی، توزیعهای مختلف لینوکس و همچنین اندروید، کرنل لینوکس و OSS-Fuzz میشود.

پشتیبانی در ۱۶ پلتفرم عمده و زبان های برنامه نویسی اصلی

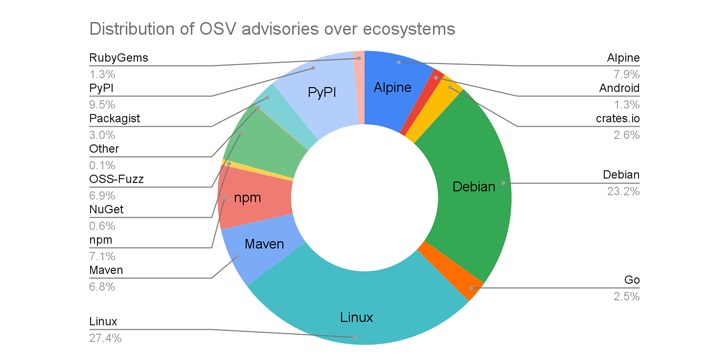

نتیجه این گسترش قابلیت و استفاده از OSV این است که دیتابیس این پلتفرم شامل بیش از ۳۸۰۰۰ توصیه و هشدار امنیتی شده که این در مقایسه با سال گذشته با ۱۵۰۰۰، افزایشی بیش از دو برابر محسوب میشود.

در همین راستا لینوکس با ۲۷.۴ درصد، Debian با ۳۲.۲ درصد، PyPI با ۹.۵، alpine linux با ۷.۹ درصد و npm با ۷.۱ درصد بیشترین تعداد این هشدارها را تشکیل میدهند. گوگل در ادامه بیان کرد که در حال کار بر روی پشتیبانی گسترده از زبانهای C و ++C با ایجاد یک پایگاه داده با کیفیت است که شامل اضافه کردن متادیتای precise commit level به CVE ها میشود و این در واقع انسجام ارائه اطلاعات هشدار دهنده و مشاورهای در خصوص آسیبپذیریها را برای زبانهای مختلف به ارمغان میآورد.

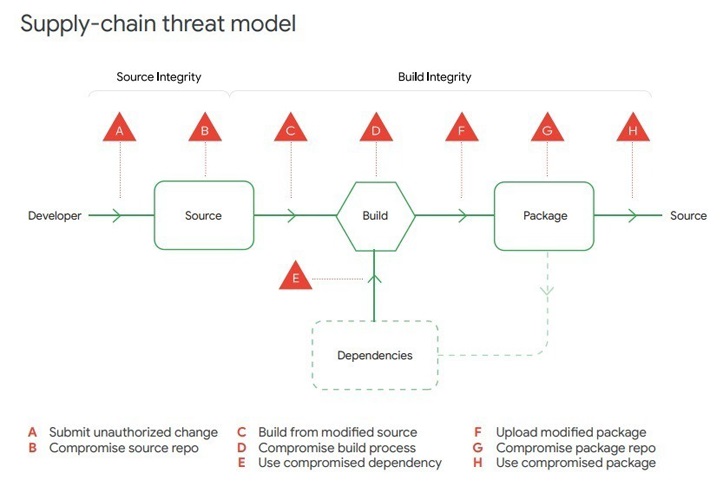

گوگل OSV-Scanner تقریبا پس از دو ماه از راهاندازی Google GUAC معرفی شده و GUAC نیز با هدف کاهش آسیبپذیریها در زنجیره تامین نرمافزاری راهاندازی شده است. هفته گذشته، گوگل همچنین گزارش جدیدی با عنوان چشم انداز امنیت منتشر کرد که در آن از سازمانها خواست تا یک چارچوب مشترک SLSA (Supply-chain Levels for Software Artifacts) را برای جلوگیری از دستکاری، بهبود یکپارچگی و ایمن کردن پکیجهای نرمافزاری در برابر تهدیدات احتمالی ایجاد و راهاندازی کنند.

سایر توصیههای ارائه شده گوگل در این رابطه شامل بر عهده گرفتن بیشتر مسئولیتها در محصولات اپن سورس و اتخاذ رویکردی جامعتر برای مقابله احتمالی با آسیبپذیریهایی مانند Log4j و SolarWinds که در سالهای اخیر اتفاق افتاده میشود.

غول جستجوی آنلاین همچنین اظهار کرد که حملات زنجیره تامین نرمافزاری معمولا مستلزم مهارت فنی زیاد و تعهد بالا در سمت مهاجم سایبری است و این عملیات توسط گروههایی با مهارتهای بالا انجام میشود. این شرکت همچنین تایید کرد که بیشتر کمپانیها در برابر حملات زنجیره تامین نرمافزاری آسیبپذیر هستند و مهاجمان نیز برای نفوذ عمیقتر در شبکه معمولا ارائه دهنده نرمافزاری شخص ثالث که روابط تجاری مناسبی با مشتریان دارد را هدف قرار میدهند.

دیدگاهتان را بنویسید